El correo electrónico es la forma más importante de comunicación empresarial.Esto es también El más barato, lo más rápidoy la opción más accesibleTambién puede utilizar el correo electrónico para comunicarse fácilmente con personas o grupos.Dicho esto, debido a su uso masivo y accesibilidad, el correo electrónico es Uno de los mayores vectores de ciberataquesObviamente, la seguridad del correo electrónico es muy importante.

Aquí es donde se deben cumplir los estrictos requisitos de cumplimiento de correo electrónico.Seguridad del correo electrónico Mantenga seguros los datos, las identidades y la información Transmisión vía correo electrónico. El cumplimiento del correo electrónico también garantiza que los datos transmitidos por correo electrónico cumplan con los requisitos de todos los organismos reguladores y gubernamentales relevantes.

En este artículo, explicaré qué medidas de seguridad y privacidad puede tomar para ayudarlo a cumplir con el correo electrónico. También lo guiaré a través de la creación de una estrategia de cumplimiento de correo electrónico y los principales marcos y herramientas de cumplimiento de correo electrónico. ¡Empecemos con la definición primero!

¿Qué es la seguridad del correo electrónico y el cumplimiento de la privacidad?

Como mencioné, el correo electrónico es una forma simple, rápida y eficiente de comunicarse en los negocios. No son seguros. De hecho, cualquiera que intercepte un correo electrónico puede leer su contenido. Afortunadamente, los gobiernos y los reguladores han establecido requisitos específicos para proteger a personas y empresas. GDPR, CCPA, HRPA y PCI DSS son algunos de los requisitos.estos reguladores Supervisar las normas, reglamentos y prácticas de seguridad de datos. La implementación de una empresa incluye un sistema de correo electrónico.

Cualquier empresa en crecimiento utiliza el marketing por correo electrónico Adquiera audiencias y amplíe sus negocios y operaciones. Entonces, antes de comenzar, debe conocer las leyes relacionadas con el marketing por correo electrónico.

Marketing por correo electrónico: 5 reguladores y marcos

Un montón de Información de identificación personal (PII) puede ser Riesgo de ciberataque a través de marketing por correo electrónico no seguroPara prevenir estos accidentes, los gobiernos y las agencias reguladoras de todo el mundo han Las leyes y reglamentos que los definen. Las empresas que planean hacer marketing por correo electrónico también deben seguir estas pautas. Pero, ¿cuáles son estas pautas? Encontrará diferentes leyes en todo el mundo que ordenan a países o provincias específicos que utilicen el marketing por correo electrónico con fines comerciales.

aquí está 5 Marcos y reguladores de datos:

1. HIPPA

HIPAA (Ley de Portabilidad y Responsabilidad del Seguro Médico) es Ley de Protección y Seguridad de DatosEl Departamento de Salud y Servicios Humanos de los Estados Unidos promulgó esta ley. Los objetivos principales de HIPAA son Proteja los datos del paciente Como información médica y de salud. Esta información puede ser sobre visitas al médico, medicamentos y detalles de medicamentos, etc.

2. SOC 2

AICPA (Instituto Estadounidense de Contadores Públicos Certificados) introdujo por primera vez SOC 2 (Control de Organización de Servicios).Este proceso proporciona Estándares efectivos de seguridad y cumplimiento Para la seguridad, integridad, privacidad y confidencialidad de la empresa. SOC 2 también Preocupado por la disponibilidad del servicio proporcionada por la empresa.

3. RGPD

El Reglamento General de Protección de Datos (GDPR) es la ley europea.eso Políticas y leyes actuales que rigen la privacidad y protección de datos en la Unión Europea y el Espacio Económico Europeo. Todas las empresas que manejan datos de ciudadanos europeos también deben cumplir con la política GDPR.

4. correo no deseado

CAN-SPAM (Control de pornografía no solicitada y agresión de marketing) es una ley aprobada por primera vez en 2003.Es la primera ONU Regulación del correo electrónico comercial y el marketing por correo electrónico.CAN-SPAM también cubre todos los mensajes comerciales, también para empresas B2B y B2C.

5. CASL

CASL (Canadian Anti-Spam Legislation) es una ley canadiense que Regular y proteger a las personas (consumidores) y las empresas De las amenazas digitales y el abuso tecnológico. Desde 2023, la ley protege a los canadienses de muchas formas de amenazas digitales, como ataques de spam, malware y phishing.

A continuación, veamos formas de mantener el cumplimiento del correo electrónico.

Prácticas para mantener el cumplimiento del correo electrónico

Algunos de los aspectos más importantes del marketing por correo electrónico que le permiten cumplir con las leyes y regulaciones de marketing por correo electrónico son los siguientes:

- Asegúrate de tener permiso para enviar correos electrónicos a otros.

- Evite los títulos engañosos

- Evita enviar contenido explícito

- Asegúrese de reconocer el correo electrónico como un anuncio

- Incluya los detalles del remitente, como la dirección de correo electrónico y la dirección registrada

- Proporcionar a los usuarios la opción de optar por no recibir suscripciones de correo electrónico.

Debe cumplir con todas las leyes y reglamentos.Además, usted es responsable Toma el control de tus campañas de email marketing Incluso si lo subcontratas a otra empresa. Reglas de evaluación correspondiente a su negocio, Educa a tus empleadosy Siga las tendencias de la industria es una excelente manera de garantizar el cumplimiento del correo electrónico.

Ahora, veamos algunos consejos que puede usar para configurar una sólida estrategia de cumplimiento de correo electrónico para su empresa.

9 consejos para una política de cumplimiento de correo electrónico eficaz

Configurar y desarrollar una política de cumplimiento de correo electrónico es muy importante para cualquier industria o negocio.esto te puede ayudar Defiéndete de los crecientes ciberataques. tambien te puede ayudar Evite grandes multas y problemas legales.

aquí está 9 mejores consejos Al configurar una política de cumplimiento de correo electrónico, debe seguir:

- Más información sobre la Oficina de Cumplimiento Global y las regulaciones que le aplican según su área de operaciones y los datos que procesa.

- Cerciorarse tus usuarios están de acuerdo contigo Utilice sus datos en cualquier forma o forma.

- Disponer de soluciones de correo electrónico y archivo de datos lugar conforme.

- Mantener registros detallados de todos los datos.

- Usar una dirección IP dedicada Envía boletines a tus suscriptores.

- Actualiza tu lista de suscriptores Agite los datos periódicamente y según sea necesario.

- Permita que su público objetivo opte por participar y no participar cuando sea necesario.

- Usar un protocolo de autenticación y fuertes prácticas de ciberseguridad.

- Programe auditorías periódicas de datos.

Ahora, echemos un vistazo a algunas herramientas y proveedores de seguridad de correo electrónico muy utilizados.

Las herramientas y los proveedores de correo electrónico pueden ayudarlo Administre mejor su audiencia y sus datosTambién te pueden ayudar Cumplir con las leyes y reglamentos. aquí tiene Los 3 mejores proveedores y herramientas de seguridad de correo electrónico:

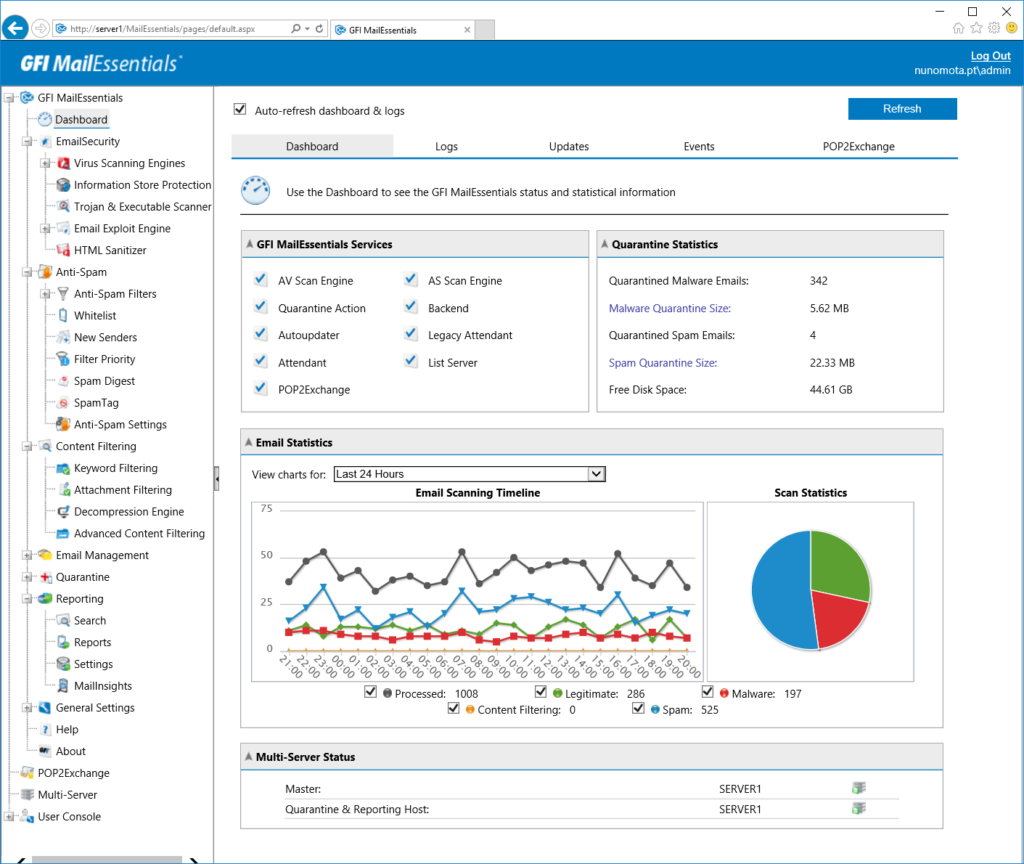

1. GFI Mail Essentials

GFI MailEssentials es una de las soluciones de seguridad de correo electrónico y antispam más utilizadas, robustas y seguras para servidores de correo locales.eso Proporciona 14 filtros anti-spam y 4 motores antivirus Protégete del malware.También te permite Controle y configure todos estos motores antivirus juntos Para soluciones de seguridad híbridas.Además, Proporciona varias otras funciones. Los ejemplos incluyen protección avanzada contra malware, informes integrados, administración de cuarentena, protección contra vulnerabilidades de correo electrónico y troyanos, y más. Visite la página GFI Mail Essentials para obtener más información sobre este producto.

ventaja

- Fácil de instalar y configurar

- Plantillas y filtros prefabricados enriquecidos para evitar el spam

- Potentes opciones de archivo

defecto

- El seguimiento se puede mejorar para proporcionar información más detallada.

2. Mímica

Mimecast es un servicio de seguridad de correo electrónico empresarial impulsado por IA que puede Ayudarle a proteger sus datos y correo electrónico También proporciona potentes opciones de archivo. Este servicio funciona mejor con Microsoft 365 y Google Suite.tambien te puede ayudar Evite la pérdida de datos, mejore la protección de la marca, evite el ransomware y otros ataques de seguridadAdemás, proporciona varias otras funciones de seguridad, como protección de URL, protección de archivos adjuntos, cuarentena del navegador y protección de correo electrónico interno.

ventaja

- Fácil configuración e integración

- Accesorio Sandbox

- Protección contra falsificaciones

defecto

- Filtrado de spam y correo electrónico

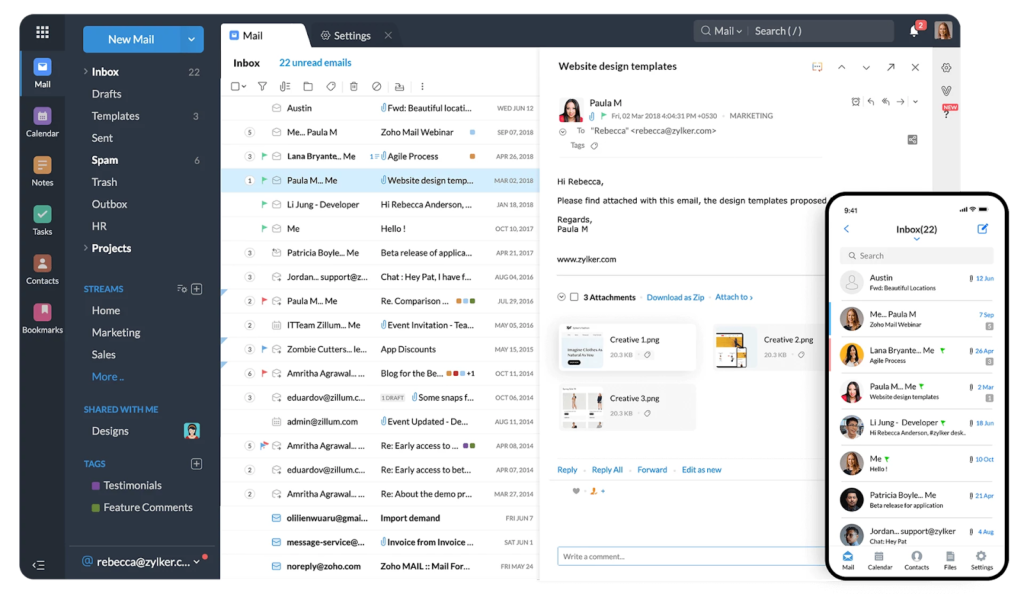

3. Correo de Zoho

Zoho Mail es una solución de correo electrónico económica pero poderosa que Permite una estrecha integración con un conjunto completo de herramientas de colaboraciónLa solución también es conocida por sus principales soluciones de seguridad y protección de la privacidad de los usuarios y los datos relacionados.tambien es Le proporciona un panel de control ejecutivo Una ventanilla única para que gestiones todo el servicio.

ventaja

- Retención flexible de datos y correo electrónico

- Aplicaciones móviles disponibles

- Fácil migración de correo electrónico y calendario

defecto

- Navegación complicada de la aplicación

- Gestión poco intuitiva de la capacidad de almacenamiento

ultimas palabras

La seguridad y el cumplimiento del correo electrónico son Esencial para cualquier negocio en todo el mundoComprender y establecer sólidas pautas de cumplimiento y seguridad del correo electrónico en toda su empresa puede ayudarlo Responder a varios ataques cibernéticos y posibles filtraciones de datos.

En este artículo, aprendió sobre la importancia de la seguridad y el cumplimiento del correo electrónico. También le muestro algunos de los marcos y permisos de seguridad y cumplimiento más importantes.tu también aprendiste algo Consejos para cumplir con el correo electrónico Además de algunas de las mejores soluciones de correo electrónico disponibles en el mercado.

¿Tiene preguntas sobre la seguridad y el cumplimiento del correo electrónico?Controlar Preguntas frecuentes y recursos ¡el seguimiento!

Preguntas más frecuentes

¿Qué es el cumplimiento de datos?

El cumplimiento de datos es una práctica, Garantizar la protección de datos. Para lograr este objetivo, algunos órganos de gobierno han creado regulaciones en sus respectivos países.estas regulaciones Incluir reglas y acuerdos. Procesar, almacenar, recopilar y utilizar datos.

¿Cuáles son los ataques de correo electrónico comunes?

Los ataques de correo electrónico más comunes incluyen Robo de identidad, phishing, virus y troyanos, y spamEstos ataques también pueden provocar ataques de ransomware, pérdida de datos y pérdida del servicio. También pueden conducir a DDoS y varios otros ataques cibernéticos.

¿Qué es PII?

PII (datos de identificación personal) significa información que se usa sola o en combinación con otros datos relevantes para identificar a un individuoLa PII puede referirse a documentos de identificación Marketingdecontenidoes o domésticos, como la información del pasaporte y la licencia de conducir. Siempre debe proteger la PII de sus usuarios.

¿Qué es el modelo B2B y B2C?

B2B, negocio a negocio, Se refiere a una empresa que trata con otras empresas.Puede ser una empresa que presta servicios a otras empresas. Por otro lado, B2C se refiere a negocios a consumidores en los que una empresa brinda servicios directamente a individuos o consumidores.

¿Qué es el archivo de datos?

El archivo de datos es el proceso de retención a largo plazo y mantenimiento de registros mediante el almacenamiento de datos inactivos o antiguos en una base de datos o repositorio dedicado. Si se pierden datos, puede usar datos archivados para restaurar datos. El archivo también puede servir como punto de referencia. También puede usarlo con fines de auditoría, normativos y de cumplimiento.

recurso

TechGenix: Boletín

Suscríbete a nuestro boletín para obtener más contenido premium.

TechGenix: Noticias

Descubra las últimas noticias en el mundo de los negocios de TI.

TechGenix: artículos sobre gobernanza, riesgo y cumplimiento

Obtenga más información sobre la gobernanza, el riesgo y el cumplimiento y su función para mantener segura a su organización.

TechGenix: artículo sobre las normas de privacidad de datos

Obtenga más información sobre las diferentes regulaciones de privacidad de datos y cómo entenderlas.

TechGenix: artículos sobre desafíos y oportunidades de la gestión de datos

Obtenga más información sobre los principales desafíos y oportunidades de gestión de datos que enfrentan las pymes.