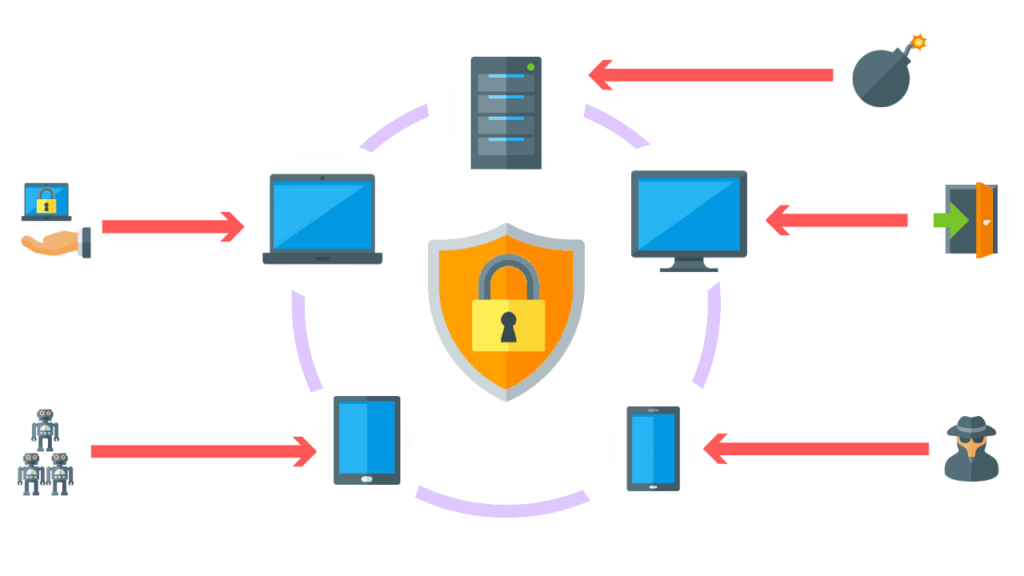

Detección y respuesta de punto final (EDR) La seguridad es lo que puedes usar Proteja sus endpoints y reduzca el riesgo de ciberataquesEspera, ¿qué es un punto final y por qué necesitas asegurarlo?Cualquier dispositivo conectado remotamente a la red es punto final de la red. La red corporativa de su empresa normalmente tiene miles de terminales. Estos incluyen sensores inteligentes, estaciones de trabajo, computadoras de escritorio, servidores, impresoras y otros periféricos.

Los empleados también inician sesión de forma remota utilizando dispositivos personales como teléfonos inteligentes, computadoras portátiles y tabletas, lo que aumenta aún más la cantidad de terminales.Estas Los puntos finales crean agujeros de seguridad Porque los ciberdelincuentes pueden usarlos para obtener acceso no autorizado a sus datos confidenciales.

En este artículo, explicaré qué es EDR y analizaré las diferentes herramientas que se pueden usar para mejorar la seguridad de EDR.

¡Vamos a sumergirnos en el agua!

¿Qué es EDR?

La detección y respuesta de punto final es un Soluciones de seguridad de red Detecte y responda automáticamente a las amenazas de punto final. herramienta EDR Supervise y analice el uso de puntos finales, identifique comportamientos sospechosos y notifique al equipo de TI de la empresa para que puedan responder al ataque de manera oportuna. La seguridad EDR protege su red al Detecte ataques de punto final, conténgalos y prevenga No se propagan más.

Ahora que sabe qué es EDR, es posible que se pregunte por qué necesita una atención especial por parte del equipo de ciberseguridad de su empresa. Dejame explicar.

¿Por qué es importante la seguridad EDR?

Debido a los arreglos de trabajo flexibles, la mayoría de las empresas permiten que los empleados accedan a la red corporativa a través de dispositivos personales. Esto significa que los empleados son responsables de mantener el equipo seguro. Descuido del personal Una brecha importante en la seguridad informática de su empresa.

Por ejemplo, un empleado puede olvidarse de instalar una actualización de antivirus y descargar accidentalmente un virus malicioso. Cuando inician sesión, el virus se disfraza como un dispositivo confiable y elude con éxito sus medidas de seguridad habituales, causando estragos en su red.

Luego, los ciberdelincuentes explotan el punto final Y ejecute malware que filtre datos y cifre o bloquee sus sistemas de TI. Esto puede interrumpir las operaciones comerciales normales y causar pérdidas financieras significativas. EDR rsecurity lo protege de los ataques Al proporcionar a su equipo de seguridad:

- Visibilidad completa de puntos finales Una única consola que recopila y muestra datos de todos los dispositivos conectados desde una solución de seguridad EDR

- investigación más rápida Porque su equipo de seguridad puede obtener contexto rápidamente sobre los eventos de seguridad a partir de la recopilación de datos de EDR

- reparación automática Porque las herramientas EDR usan reglas predefinidas para responder a actividades sospechosas

Por supuesto, no puede implementar la seguridad EDR sin conocer la tecnología. Explicaré en detalle cómo funciona EDR y los diferentes componentes en cualquier solución EDR.

¿Cómo funciona la detección y respuesta de endpoints?

Cualquier solución de seguridad EDR normalmente tiene 2 Habilidad—detección y contención– Proteja todos sus puntos finales juntos. Los explicaré en detalle a continuación.

1Detección de amenazas

Seguridad EDR en general Instalar el agente de software En todos los puntos finales, incluidos los nuevos puntos finales que se unen a la red.agente de software Recopilación de datos Tales como intentos de autenticación, registros de eventos, datos de archivos y aplicaciones en ejecución desde cada punto final.Luego está la solución EDR utilizando el aprendizaje automático y inteligencia artificial Identifique patrones sospechosos en los datos recopilados.

Sucesivamente, Los equipos de seguridad reciben alertas automáticas Cuando se detecta alguna actividad sospechosa. Por ejemplo, si un archivo en un dispositivo de punto final comienza a exhibir actividad de ransomware (como el cifrado de otros archivos), EDR detectará ese comportamiento. También alerta a su empresa para que pueda tomar medidas.

2. Contención de amenazas

Una vez que EDR Security detecta una amenaza, inmediatamente Tome medidas para controlar la infección.Por ejemplo, puede dispositivo de bloqueo, O aislar áreas específicas de la red.pronta acción automática limitar el daño Y proteja sus datos antes de que su equipo de ciberseguridad responda a las amenazas.

Soluciones de seguridad EDR también mantener todos los datos Ataques relacionados con el análisis posterior al ataque de su equipo. También puede usar estos datos para implementar nuevas estrategias para prevenir ataques similares en el futuro.

Ahora que he explicado cómo funciona EDR, revisaré algunas herramientas que puede usar para comenzar con la seguridad de EDR hoy.

Después de mucha investigación, creo Las 3 mejores herramientas EDR Hay GFI LanGuard, Crowdstrike y Trellix en el mercado.

1. GFI LanGuard

GFI LanGuard es un Soluciones integrales de EDR Esto le permite administrar y mantener la protección de puntos finales en toda su red.Proporciona visibilidad automática de todos los elementos de la red, lo que le ayuda a evaluar posibles vulnerabilidades y Admite actualizaciones y parches de software automáticosCon GFI LanGuard puede:

- Descubra todos los puntos finales de la red y elementos, incluidos dispositivos, máquinas virtuales, conmutadores y enrutadores

- Agrupa tus dispositivos y distribuir las responsabilidades de gestión entre diferentes equipos

- Ver todos los puntos finales Desde el panel de administración central

2. Crowdstrike Falcon Insight EDR

Falcon Insight EDR de Crowdstrike Supervise continuamente toda la actividad de los endpoints. De esta manera, puede ver exactamente lo que está pasando, desde un punto final único hasta una empresa completa. usted obtiene:

- Grabación continua de eventos sin procesar Visibilidad inigualable

- Escaneo de memoria de alto rendimiento Detecte todos los dispositivos de punto final para los ataques más sigilosos

- Potente acción de respuestaincluido el acceso remoto a su equipo de seguridad para que puedan reparar rápidamente los sistemas comprometidos

3. Seguridad de terminales Trellix

Trellix Endpoint Security (anteriormente FireEye) Proteja sus terminales Contra amenazas conocidas y desconocidas.Debido a su detección precisa de amenazas y Gestión unificada de terminalesTrellix Endpoint Security le ofrece:

- Mejorar la calidad de EDR Datos relevantes

- Protección contra malware completamente integrada y remedio

- Análisis comprensivo Llevar a cabo una inspección e investigación minuciosas

Espero que uno de ellos cumpla con sus requisitos de EDR. ¡Ahora para un resumen rápido!

pensamientos finales

La detección y respuesta de endpoints es una práctica de ciberseguridad Proteja los dispositivos de punto final de su redLas soluciones de seguridad EDR agregan y analizan automáticamente los datos en los puntos finales en busca de actividad maliciosa y anomalías. También permiten que los equipos de seguridad identifiquen, investiguen y respondan rápidamente a los incidentes. Por lo tanto, la seguridad EDR debe ser un componente de alta prioridad en la estrategia de ciberseguridad de su empresa.

¿Tiene más preguntas sobre la seguridad de EDR?Controlar Preguntas más frecuentes y recurso sección de abajo!

Preguntas más frecuentes

¿Cuál es la diferencia entre la protección de puntos finales y la detección de puntos finales?

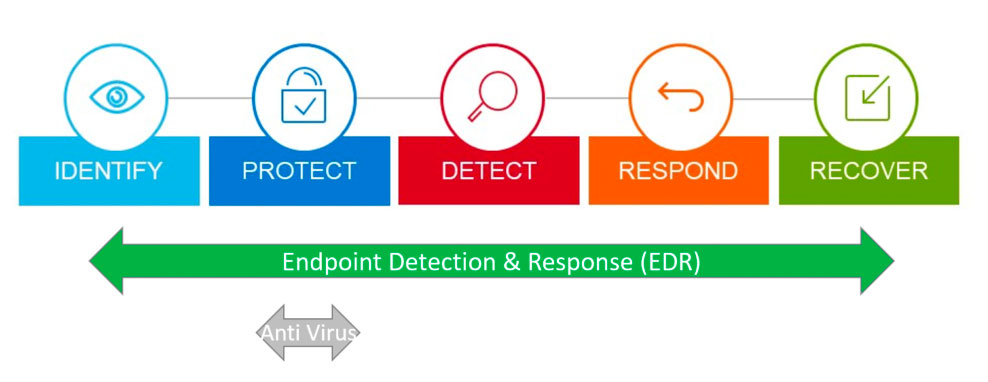

Endpoint Protection (EPP) se refiere a soluciones de seguridad de red que priorizan la protección contra amenazas antes de que se ataquen los puntos finales. Las herramientas EDR, por otro lado, asumen que nunca puede tener una protección completa y debe estar preparado para un ataque. La seguridad EDR lo ayuda a responder a los ciberataques e incidentes de manera más rápida y eficiente.

¿Cuál es la diferencia entre EDR y MDR?

Managed Detection and Response (MDR) es un servicio de terceros que ayuda a su empresa a responder a los ataques cibernéticos. Si ocurre un ataque, terceros externos toman medidas para detener el ataque. Por otro lado, EDR es una rama de la seguridad de la red que se enfoca en responder a ataques específicos a los puntos finales de la red. Puede implementar EDR usted mismo o a través de un tercero.

¿Cuál es la diferencia entre EDR y XDR?

XDR es una evolución de EDR. Si bien EDR se limita a detectar actividad maliciosa en puntos finales de red, XDR no se limita a detectar automáticamente ataques cibernéticos en servidores, dispositivos de red y la nube.

¿Puede EDR reemplazar el software antivirus?

SíLa seguridad EDR puede reemplazar el software antivirus tradicional. Las soluciones EDR normalmente incluyen todas las capacidades antivirus tradicionales, como monitorear la actividad de la red y detectar patrones de virus. Pero también van más allá de la detección y respuesta automática de amenazas.

¿EDR detendrá el ransomware?

SíLas soluciones EDR detienen el ransomware y todas las demás amenazas cibernéticas. EDR Security detecta automáticamente el comportamiento del ransomware, como el cifrado, y notifica a su equipo de ciberseguridad para que tome medidas. Finalmente, EDR también bloquea el ransomware y evita que se propague por la red.

recurso

TechGenix: Boletín

suscripción Dirígete a nuestro boletín para obtener más contenido premium.

TechGenix: artículo sobre la integración de EDR con VPN

Obtenga más información sobre qué hacer cuando sus soluciones SSO, EDR y MDM no funcionan bien con las VPN.

TechGenix: artículo sobre la gestión de dispositivos de punto final en la nube híbrida

Aprenda a administrar dispositivos de punto final en la nube híbrida.

TechGenix: artículo sobre las mejores prácticas de seguridad de endpoints

Descubra más prácticas recomendadas de seguridad de endpoints.

TechGenix: artículo sobre la implementación de seguridad de punto final con un presupuesto

Lea acerca de cómo implementar la seguridad de punto final con un presupuesto.