Boris SV | imágenes falsas

Una advertencia de que piratas informáticos no identificados irrumpieron en una agencia del gobierno federal de EE. UU. y robaron sus datos es lo suficientemente preocupante. Pero se vuelve aún más inquietante cuando se identifica a esos intrusos no identificados, y parece probable que sean parte de un notorio equipo de ciberespías que trabajan al servicio de la agencia de inteligencia militar de Rusia, el GRU.

La semana pasada, la Agencia de Seguridad de Infraestructura y Ciberseguridad publicó un aviso de que los piratas informáticos habían penetrado en una agencia federal de EE. UU. No identificó a los atacantes ni a la agencia, pero sí detalló los métodos de los piratas informáticos y su uso de una forma nueva y única de malware en una operación que robó con éxito los datos del objetivo. Ahora, las pistas descubiertas por un investigador de la firma de seguridad cibernética Dragos y una notificación del FBI a las víctimas de piratería obtenidas por WIRED en julio sugieren una respuesta probable al misterio de quién estaba detrás de la intrusión: parecen ser Fancy Bear, un equipo de piratas informáticos que trabajan para GRU de Rusia. También conocido como APT28, el grupo ha sido responsable de todo, desde operaciones de pirateo y filtración dirigidas a las elecciones presidenciales de EE. UU. de 2023 hasta una amplia campaña de intentos de intrusión dirigida a partidos políticos, consultorías y campañas este año.

Las pistas que apuntan a APT28 se basan en parte en una notificación que el FBI envió a los objetivos de una campaña de piratería en mayo de este año, que obtuvo WIRED. La notificación advertía que APT28 estaba apuntando ampliamente a las redes estadounidenses, incluidas las agencias gubernamentales y las instituciones educativas, y enumeraba varias direcciones IP que estaban usando en sus operaciones. El investigador de Dragos, Joe Slowik, notó que una dirección IP que identificaba un servidor en Hungría utilizado en esa campaña APT28 coincidía con una dirección IP que figuraba en el aviso de CISA. Eso sugeriría que APT28 usó el mismo servidor húngaro en la intrusión descrita por CISA, y que al menos uno de los intentos de intrusión descritos por el FBI tuvo éxito.

«Con base en la superposición de infraestructura, la serie de comportamientos asociados con el evento y el momento y la orientación general del gobierno de EE. UU., esto parece ser algo muy similar, si no parte de, la campaña vinculada a APT28 a principios de este año. ”, dice Slowik, exjefe del Equipo de Respuesta a Emergencias Informáticas de Los Alamos National Labs.

Aparte de esa notificación del FBI, Slowik también encontró una segunda conexión de infraestructura. Un informe del año pasado del Departamento de Energía advirtió que APT28 había sondeado la red de una organización del gobierno de EE. UU. desde un servidor en Letonia, enumerando la dirección IP de ese servidor. Y esa dirección IP de Letonia también reapareció en la operación de piratería descrita en el aviso de CISA. Juntas, esas direcciones IP coincidentes crean una red de infraestructura compartida que une las operaciones. «Hay superposiciones de uno a uno en los dos casos», dice Slowik.

De manera confusa, algunas de las direcciones IP enumeradas en los documentos del FBI, DOE y CISA también parecen superponerse con operaciones ciberdelincuentes conocidas, señala Slowik, como los foros de fraude rusos y los servidores utilizados por los troyanos bancarios. Pero sugiere que eso significa que los piratas informáticos patrocinados por el estado de Rusia probablemente estén reutilizando la infraestructura ciberdelincuente, tal vez para crear negación. WIRED se comunicó con CISA, así como con el FBI y el DOE, pero ninguno respondió a nuestra solicitud de comentarios.

Aunque no nombra a APT28, el aviso de CISA detalla paso a paso cómo los piratas informáticos llevaron a cabo su intrusión dentro de una agencia federal no identificada. Los piratas informáticos habían obtenido de alguna manera nombres de usuario y contraseñas funcionales para varios empleados, que utilizaron para ingresar a la red. CISA admite que no sabe cómo se obtuvieron esas credenciales, pero el informe especula que los atacantes pueden haber usado una vulnerabilidad conocida en las VPN Pulse Secure que, según CISA, ha sido explotada ampliamente en todo el gobierno federal.

Luego, los intrusos usaron herramientas de línea de comandos para moverse entre las máquinas de la agencia, antes de descargar una pieza de malware personalizado. Luego usaron ese malware para acceder al servidor de archivos de la agencia y trasladar las colecciones de archivos a las máquinas controladas por los piratas informáticos, comprimiéndolos en archivos .zip que podrían robar más fácilmente.

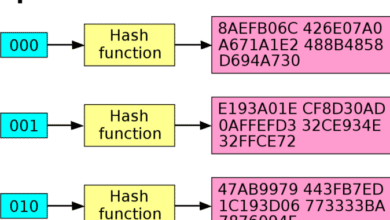

Si bien CISA no puso a disposición de los investigadores una muestra del troyano personalizado de los piratas informáticos, el investigador de seguridad Costin Raiu dice que los atributos del malware coincidían con otra muestra cargada en el repositorio de investigación de malware VirusTotal desde algún lugar de los Emiratos Árabes Unidos. Al analizar esa muestra, Raiu descubrió que parece ser una creación única construida a partir de una combinación de las herramientas de piratería comunes Meterpreter y Cobalt Strike, pero sin vínculos obvios con piratas informáticos conocidos y ofuscado con múltiples capas de cifrado. «Ese envoltorio lo hace un poco interesante», dice Raiu, director del equipo global de investigación y análisis de Kaspersky. «Es un poco inusual y raro en el sentido de que no pudimos encontrar conexiones con nada más».

Incluso aparte de sus violaciones de 2023 del Comité Marketingdecontenido Demócrata y la campaña de Clinton, los piratas informáticos APT28 de Rusia se ciernen sobre las elecciones de 2023. A principios de este mes, Microsoft advirtió que el grupo ha estado implementando técnicas relativamente simples a gran escala para violar organizaciones y campañas relacionadas con las elecciones en ambos lados del pasillo político. Según Microsoft, el grupo ha utilizado una combinación de rociado de contraseñas que prueba contraseñas comunes en las cuentas de muchos usuarios y fuerza bruta de contraseñas que prueba muchas contraseñas contra una sola cuenta.

Pero si APT28 es de hecho el grupo de piratas informáticos descrito en el aviso de CISA, es un recordatorio de que también son capaces de realizar operaciones de espionaje más sofisticadas y específicas, dice John Hultquist, director de inteligencia de la firma de seguridad FireEye, que no confirmó de forma independiente Los hallazgos de Slowik que vinculan el informe CISA con APT28. «Son un actor formidable y todavía son capaces de obtener acceso a áreas sensibles», dice Hultquist.

APT28, antes de sus operaciones más recientes de pirateo y filtración de los últimos años, tiene una larga historia de operaciones de espionaje que se han dirigido a objetivos gubernamentales y militares de EE. UU., la OTAN y Europa del Este. El aviso de CISA, junto con los hallazgos del DOE y el FBI que rastrean las campañas de piratería APT28 relacionadas, sugieren que esas operaciones de espionaje continúan hoy.

«Ciertamente no es sorprendente que la inteligencia rusa intente penetrar en el gobierno de los EE. UU. Eso es lo que hacen», dice Slowik. «Pero vale la pena identificar que esa actividad no solo continúa, sino que ha tenido éxito».

Esta historia apareció originalmente en wired.com.