Aurich Lawson/Getty

Los ataques de denegación de servicio distribuidos, esas inundaciones de tráfico basura que los delincuentes utilizan para interrumpir o eliminar por completo los sitios web y los servicios, han sido durante mucho tiempo un flagelo de Internet, con eventos que paralizan regularmente los medios de comunicación y los repositorios de software y, en algunos casos, traen grandes partes. en Internet a un punto muerto durante horas. Ahora hay evidencia de que los DDoS, como se les suele llamar, se están volviendo más potentes con dos ataques récord que salieron a la luz la semana pasada.

Los operadores DDoS piratean miles, cientos de miles y, en algunos casos, millones de dispositivos conectados a Internet y aprovechan su ancho de banda y potencia de procesamiento. Los atacantes utilizan estos recursos obtenidos de forma ilícita para bombardear sitios con torrentes de paquetes de datos con el objetivo de acabar con los objetivos. Los atacantes más avanzados magnifican su poder de fuego haciendo rebotar el tráfico malicioso en los servicios de terceros que, en algunos casos, pueden amplificarlo en un factor de 51 000, una hazaña que, al menos en teoría, permite que una sola computadora doméstica con una velocidad de 100 megabits por capacidad de carga por segundo para entregar un tráfico de 5 terabits por segundo que alguna vez fue inimaginable.

Estos tipos de DDoS se conocen como ataques volumétricos. El objetivo es utilizar máquinas distribuidas a través de Internet para enviar órdenes de magnitud más volumen de tráfico a un circuito de lo que puede manejar. Una segunda clase, conocida como ataques enfocados en paquetes por segundo, obliga a las máquinas a bombardear equipos de red o aplicaciones dentro del centro de datos del objetivo con más paquetes de datos de los que pueden procesar. El objetivo en ambos tipos de ataques es el mismo. Con la red o la capacidad de procesamiento completamente consumida, los usuarios legítimos ya no pueden acceder a los recursos del objetivo, lo que resulta en una denegación de servicio.

Impactos negativos enormemente desproporcionados

Los ataques DDoS en las últimas dos décadas se han vuelto cada vez más poderosos. Los que un canadiense de 15 años usó en 2000 para acabar con Yahoo ETrade y Buy.com medidos en cientos de megabits por segundo, aproximadamente comparables a muchas de las conexiones de banda ancha domésticas de hoy en día, pero suficientes para obstruir las tuberías de los sitios con suficiente tráfico para bloquear completamente las conexiones legítimas.

Para 2011, los atacantes habían aumentado los DDoS a decenas de gigabits por segundo. Los ataques récord alcanzaron los 300 Gbps, 1,1 terabits por segundo y 1,7 Tbps en 2013, 2023 y 2023, respectivamente. Si bien son menos comunes, los ataques de paquetes por segundo han seguido una trayectoria ascendente similar.

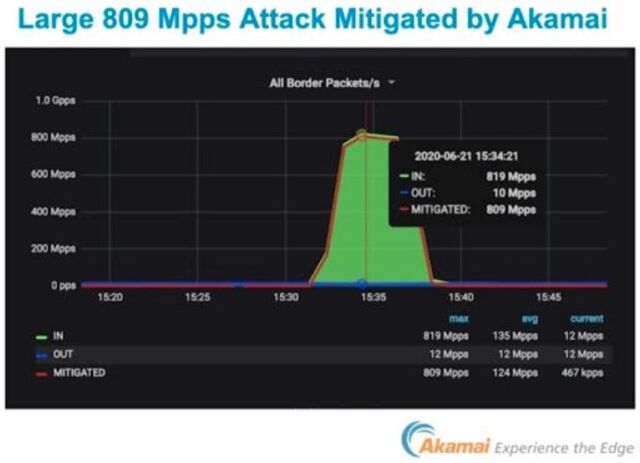

La carrera ascendente no muestra signos de desaceleración. La semana pasada, Amazon informó que su servicio de mitigación AWS Shield DDoS se enfrentó a un ataque de 2,3 Tbps, un aumento del 35 por ciento con respecto al récord de 2023. Mientras tanto, el proveedor de red Akamai dijo el jueves que su servicio Prolexic repelió un DDoS que generó 809 millones de paquetes por segundo. Eso es un aumento del 35 por ciento sobre lo que se cree que es la marca de agua más alta anterior del DDoS de 600 Mpps que Roland Dobbins, ingeniero principal del servicio de mitigación de la competencia Netscout Arbor, dijo que manejó su compañía.

“Anticipamos una innovación continua en el área de los vectores de ataque DDoS debido a las diversas motivaciones financieras, ideológicas y sociales de los atacantes”, me dijo Dobbins. “Los ataques DDoS permiten a los atacantes tener un impacto negativo enormemente desproporcionado tanto en los objetivos previstos de los ataques como en los transeúntes no involucrados”.

El ataque, que según Akamai golpeó a un banco europeo no identificado, fue notable por la rapidez con que se intensificó. Como ilustra la imagen a continuación, los atacantes necesitaron menos de tres minutos para desencadenar su pico de 809 Mpps.

Akamai

Amplificando la potencia de fuego

Una de las innovaciones más recientes a las que se han topado los DDoSers es la explotación de servidores mal configurados que ejecutan CLDAP, abreviatura de Protocolo ligero de acceso a directorios sin conexión. Una derivación de Microsoft del estándar LDAP, el mecanismo utiliza paquetes de protocolo de datagramas de usuario para consultar y recuperar datos de los servidores de Microsoft.

Si bien CLDAP debería estar disponible solo desde dentro de una red, Dobbins dijo que Netscout ha identificado unos 330.000 servidores que tienen el mecanismo expuesto a Internet en general. Los atacantes se han aprovechado de este error masivo. Al enviar a los servidores mal configurados solicitudes CLDAP con direcciones IP falsificadas, los servidores bombardean sin darse cuenta a los objetivos con respuestas que son 50 veces o más grandes.

“Con frecuencia, es el descuido administrativo lo que permite que exista este ataque”, dijo Roger Barranco, vicepresidente de operaciones de seguridad global de Akamai. Agregó que bloquear puertos de red como el 389 e instalar parches generalmente evitará que se abuse de un servidor de esta manera.

En el pasado, los DDoSers abusaron de los servidores que ejecutaban otros protocolos ampliamente utilizados que se habían configurado incorrectamente. Cuando no se configura correctamente, memcached, un sistema de almacenamiento en caché de bases de datos para acelerar sitios web y redes, puede amplificar los DDoS en un factor impensable de 51 000, una innovación que impulsó el récord de 2023 de 1,7 Tbps. Cuatro años antes, los atacantes abusaron del Protocolo de tiempo de red en el que se basan los servidores para mantener los relojes sincronizados en Internet. La técnica, que magnifica el tráfico basura unas 19 veces, condujo a las DDoses de 2023 que derribaron servidores para League of LegendsEA.com y otros servicios de juegos en línea.

Por lo general, cuando se abusa en masa de configuraciones erróneas de protocolos o servicios ampliamente utilizados, los organismos de control de Internet presionarán a los administradores para que los limpien. Cuando los administradores finalmente lo hacen, los atacantes encuentran nuevas formas de aumentar su potencia de fuego. El ciclo continúa.

El crecimiento de los bots amenaza a los jugadores, a los bancos y a ti

Además de aprovechar los métodos de amplificación, el tamaño creciente de los DDoS es el resultado de que los atacantes toman el control de un número cada vez mayor de dispositivos. Mientras que las computadoras con Windows y Linux posteriores alguna vez fueron el dominio exclusivo de las botnets que enviaban tráfico basura a los objetivos, la creciente cantidad de enrutadores, cámaras conectadas a Internet y otros dispositivos llamados Internet de las cosas ahora también se han convertido en participantes activos.

En el informe del jueves, Akamai dijo que nunca antes se había observado el 96 por ciento de las direcciones IP utilizadas para entregar el récord de 809 millones de paquetes por segundo DDoS durante el fin de semana. Es probable que el creciente número de dispositivos IoT comprometidos esté impulsando ese aumento.

Entre los objetivos más comunes de DDoS se encuentran los jugadores de juegos en línea y las empresas, plataformas e ISP de banda ancha que utilizan. Las rivalidades entre los jugadores son una motivación. Otro objetivo es interrumpir el flujo de grandes cantidades de dinero que a menudo se apuestan en los juegos.

Las instituciones financieras, las agencias gubernamentales, las organizaciones de defensa política y los minoristas también son marcas frecuentes, a menudo de hacktivistas motivados por la ideología. Los DDoSers a veces atacan para poder exigir rescates para detener los ataques. Otras veces, los DDoSers atacan por simple mezquindad.

Los objetivos previstos no son los únicos que sufren los efectos adversos de los DDoS. Las tormentas de datos que alguna vez fueron inimaginables pueden abrumar las conexiones de pares de ISP, los servidores DNS y otra infraestructura en la que confían las personas y las empresas para comprar, enviar correos electrónicos y realizar otras tareas importantes.

“La huella de daños colaterales de los ataques DDoS suele ser mucho mayor que el impacto en los objetivos previstos”, dijo Dobbins. «Baste con decir que muchas más personas y organizaciones no involucradas a menudo ven interrumpidas sus actividades por el daño colateral de los ataques DDoS que aquellos que son los objetivos reales de estos ataques».