En una colaboración audaz y ambiciosa, Apple y Google están desarrollando una plataforma para teléfonos inteligentes que intenta rastrear la propagación del nuevo coronavirus a escala y, al mismo tiempo, preservar la privacidad de los usuarios de iOS y Android que optan por ella.

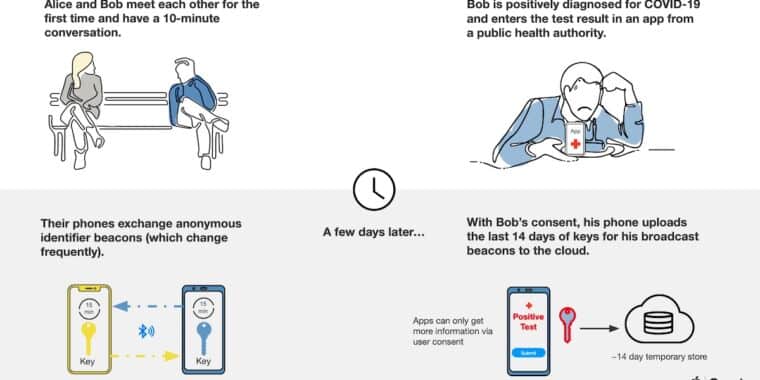

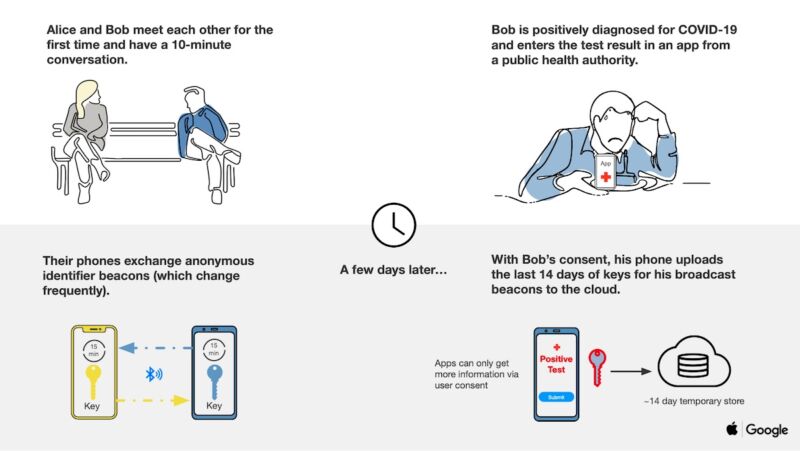

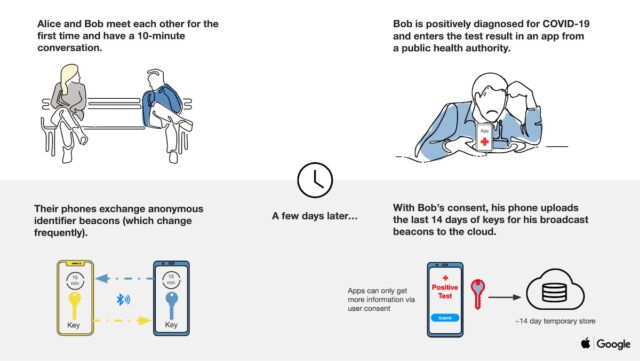

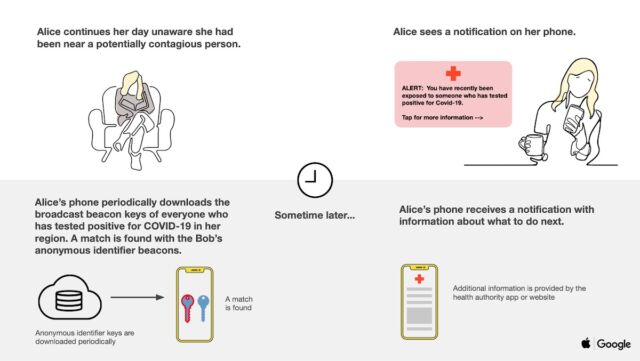

El sistema multiplataforma utilizará las capacidades de proximidad integradas en las transmisiones Bluetooth Low Energy para rastrear los contactos físicos de los usuarios de teléfonos participantes. Si un usuario luego da positivo por COVID-19, la enfermedad causada por el coronavirus, puede optar por ingresar el resultado en una aplicación aprobada por el departamento de salud. Luego, la aplicación se comunicará con todos los demás usuarios de teléfonos participantes que se hayan acercado recientemente a unos seis pies de ella.

El sistema, que Google y Apple describieron aquí y aquí respectivamente, aplica un enfoque tecnológico a lo que se conoce como rastreo de contactos, o la práctica de descubrir a todas las personas con las que una persona infectada ha estado en contacto recientemente. Un estudio publicado recientemente por un grupo de investigadores de Oxford sugirió que el nuevo coronavirus es demasiado infeccioso para que el rastreo de contactos funcione bien con los métodos tradicionales. Los investigadores propusieron usar teléfonos inteligentes, ya que son casi omnipresentes, no dependen de los recuerdos defectuosos de las personas que han sido infectadas y pueden rastrear una cantidad casi ilimitada de contactos de otros usuarios participantes.

Mitigando lo peor

Pero si bien el rastreo de contactos basado en dispositivos móviles puede ser más efectivo, también representa una grave amenaza para la privacidad individual, ya que abre la puerta a bases de datos centrales que rastrean los movimientos y las interacciones sociales de millones y posiblemente miles de millones de personas. La plataforma que Apple y Google están desarrollando utiliza un esquema criptográfico innovador que tiene como objetivo permitir que el rastreo de contactos funcione a escala sin poner en riesgo la privacidad de quienes optan por el sistema.

Los defensores de la privacidad, con al menos una excepción notable, en su mayoría dieron al sistema una aprobación calificada y dijeron que si bien el esquema eliminó algunas de las amenazas más inmediatas, aún puede estar abierto al abuso.

“Para su crédito, Apple y Google han anunciado un enfoque que parece mitigar los peores riesgos de privacidad y centralización, pero aún hay margen de mejora”, escribió en un comunicado Jennifer Granick, consejera de vigilancia y ciberseguridad de la Unión Estadounidense de Libertades Civiles. . “Seguiremos atentos para asegurarnos de que cualquier aplicación de rastreo de contactos siga siendo voluntaria y descentralizada, y se use solo con fines de salud pública y solo durante la duración de esta pandemia”.

A diferencia del rastreo de contactos tradicional, la plataforma telefónica no recopila nombres, ubicaciones u otra información de identificación. En cambio, cuando dos o más usuarios que optan por el sistema entran en contacto físico, sus teléfonos usan BLE para intercambiar balizas de identificación anónimas. Los identificadores, que en la jerga técnica se conocen como identificadores de proximidad rodantes, cambian aproximadamente cada 15 minutos para evitar el seguimiento inalámbrico de un dispositivo.

A medida que los usuarios se mueven y se acercan a otros, sus teléfonos continúan intercambiando estos identificadores anónimos. Periódicamente, los dispositivos de los usuarios también descargarán identificadores de balizas de transmisión de cualquier persona que haya dado positivo por COVID-19 y haya estado en la misma región local.

En caso de que alguien informe al sistema que dio positivo, su teléfono se comunicará con un servidor central y cargará 14 días de sus identificadores. Los usuarios no infectados descargan claves de seguimiento diarias y, debido a la forma en que se genera cada identificador de proximidad continuo, los teléfonos de los usuarios finales pueden recrearlos indexados por tiempo solo a partir de la clave de seguimiento diaria para cada día. Las siguientes dos diapositivas ayudan a ilustrar a un alto nivel cómo funciona el sistema.

Apple y Google brindan otras garantías, que incluyen:

- Se requiere el consentimiento explícito del usuario

- No recopila información de identificación personal o datos de ubicación del usuario

- La lista de personas con las que ha estado en contacto nunca sale de su teléfono

- Las personas que dan positivo no son identificadas para otros usuarios, Google o Apple

- Solo se usará para el rastreo de contactos por parte de las autoridades de salud pública para el manejo de la pandemia de COVID-19

- No importa si tiene un teléfono Android o un iPhone, funciona en ambos

Cómo funciona (en teoría)

Jon Callas, un experto en criptografía y miembro sénior en tecnología de la ACLU, me dijo que el esquema es similar a la forma en que funcionan los boletos de rifa: una parte recibe la mitad de un boleto en papel, la otra parte recibe la otra mitad y, en teoría, al menos, nadie más es más sabio. Cuando dos usuarios de teléfonos se acercan físicamente, sus transmisores BLE intercambian boletos. Callas dijo que un esquema similar de rastreo de COVID-19 conocido como Rastreo de proximidad paneuropeo para preservar la privacidad parece funcionar más o menos de la misma manera.

“Mantengo una lista de todas las entradas que tengo”, dijo. “Si Alice da positivo, libera sus boletos y si los que tengo coinciden, sé que tuve contacto con una persona positiva”. Callas continuó advirtiendo que las ambigüedades en el flujo de la plataforma Apple-Google y el Rastreo de Proximidad para Preservar la Privacidad Paneuropeo dejan abierta la posibilidad de abuso porque aún no está claro qué partes tienen acceso a qué boletos.

“Si Alice libera los boletos que envió y los que recibió, está sacando a la gente que estaba cerca de ella”, dijo.

Callas dijo que estuvo involucrado en el desarrollo de un tercer esquema de seguimiento conocido como PACT, abreviatura de Private Automatic Contact Tracing. Por el contrario, dijo, tiene garantías de que los partidos solo pueden liberar los boletos enviados.

Rogando por diferir

Moxie Marlinspike, un hacker y desarrollador que ha roto esquemas criptográficos avanzados y los ha creado, fue uno de los críticos más vocales del esquema tal como se presentó. en un hilo de twitter que analizó la forma en que interactuaban las API y la criptografía, planteó serias dudas sobre el plan.

«Entonces, la primera advertencia obvia es que esto es ‘privado’ (o al menos no peor que BTLE), * hasta * el momento en que da positivo», escribió en un tuit. «En ese momento, todas sus direcciones MAC de BTLE [BLE MAC addresses] durante el período anterior se vuelven vinculables. ¿Por qué cambian para empezar? Porque el seguimiento ya es un problema».

Por lo tanto, la privacidad de BTLE se hace ~un paso atrás. No veo por qué toda la tecnología de seguimiento de balizas existente no incorporaría esto en sus pilas.

En ese momento, adtech (como mínimo) probablemente sepa quién eres, dónde has estado y que eres covid+.

— Moxie Marlinspike (@moxie) 10 de abril de 2023

Marlinspike, quien es el creador de la aplicación de mensajería encriptada Signal y el CEO de la compañía que la administra, dijo que la siguiente debilidad es la cantidad de datos que podrían tener que transmitirse a los teléfonos de los usuarios:

La segunda advertencia es que parece probable que los datos de ubicación deban combinarse con lo que le brinda el marco del dispositivo.

Las claves publicadas son de 16 bytes, una para cada día. Si un número moderado de usuarios de teléfonos inteligentes se infecta en una semana determinada, eso es 100s de MB para todos los teléfonos a DL

Eso parece insostenible. Por lo tanto, para ser utilizables, las claves publicadas probablemente deban entregarse de una manera más ‘dirigida’, lo que probablemente significa… datos de ubicación.

Eso parece insostenible. Por lo tanto, para ser utilizables, las claves publicadas probablemente deban entregarse de una manera más ‘dirigida’, lo que probablemente significa… datos de ubicación.

— Moxie Marlinspike (@moxie) 10 de abril de 2023

Otra posible debilidad: los trolls pueden frecuentar ciertas áreas y luego informar una infección falsa, lo que lleva a un gran número de personas a pensar que pueden haber estado expuestas. Este tipo de actos maliciosos podrían prevenirse al exigir que los resultados de las pruebas estén firmados digitalmente por un centro de pruebas, pero los detalles publicados el viernes no abordaron estas preocupaciones. Una variación de la falsificación de resultados positivos es retransmitir ID de BLE recopilados de un hospital u otra área objetivo.

El tecnólogo y defensor de la privacidad Ashkan Soltani brindó críticas adicionales sobre la privacidad en este hilo de Twitter:

En mi opinión, este tipo de datos son malos indicadores de la verdad básica que realmente buscamos: real #COVID-19 tasas de infección, que solo pueden conocerse verdaderamente mediante pruebas generalizadas. Si tuviéramos pruebas, haría que la necesidad de seguir estas técnicas invasivas de la privacidad fuera discutible.

– ashkan soltani (@ashk4n) 10 de abril de 2023

Soltani proporcionó otros detalles útiles aquí y aquí.

leyendo las especificaciones

La criptografía detrás de los identificadores anónimos y en constante cambio se establece en esta especificación, que entre otras cosas asegura que:

- La programación clave es fija y definida por los componentes del sistema operativo, lo que impide que las aplicaciones

de incluir información estática o predecible que podría usarse para el seguimiento. - Los identificadores de proximidad móviles de un usuario no se pueden correlacionar sin tener la clave de seguimiento diario. Este

reduce el riesgo de pérdida de privacidad al anunciarlos. - Un operador de servidor que implementa este protocolo no sabe con quién han estado los usuarios en proximidad.

o la ubicación de los usuarios a menos que también tenga la capacidad improbable de escanear anuncios de usuarios que

Claves de diagnóstico recientemente informadas. - Sin el lanzamiento de Daily Tracing Keys, no es factible computacionalmente que un atacante

encontrar una colisión en un identificador de proximidad rodante. Esto evita una amplia gama de reproducción y

ataques de suplantación de identidad. - Al informar Claves de diagnóstico, la correlación de los Identificadores de proximidad móviles por parte de otros se limita a

Periodos de 24h por el uso de Claves de Seguimiento Diario. El servidor no debe retener metadatos de los clientes.

cargar claves de diagnóstico después de incluirlas en la lista agregada de claves de diagnóstico por día.

Mientras tanto, una especificación separada de Bluetooth requiere que:

- La especificación Bluetooth de seguimiento de contactos no requiere la ubicación del usuario; cualquier uso de la ubicación es completamente opcional para el esquema. En todo caso, el usuario deberá prestar su consentimiento explícito para que su ubicación pueda ser utilizada opcionalmente.

- Los identificadores de proximidad móviles cambian en promedio cada 15 minutos, por lo que es poco probable que se pueda rastrear la ubicación del usuario a través de bluetooth con el tiempo.

- Los identificadores de proximidad obtenidos de otros dispositivos se procesan exclusivamente en el dispositivo.

- Los usuarios deciden si contribuir al rastreo de contactos.

- Si se les diagnostica COVID-19, los usuarios dan su consentimiento para compartir las claves de diagnóstico con el servidor.

- Los usuarios tienen transparencia en su participación en el rastreo de contactos.

Viniendo a un teléfono cerca de usted

Apple y Google planean lanzar las interfaces de programación de iOS y Android en mayo. Estarán disponibles para las autoridades de salud pública para desarrollar aplicaciones que se ejecutan en un sistema operativo móvil para trabajar con aplicaciones que se ejecutan en el otro. Las aplicaciones oficiales estarán disponibles para su descarga en la App Store de Apple y en Google Play. Eventualmente, las compañías planean introducir la funcionalidad de rastreo directamente en los sistemas operativos. Presumiblemente, los usuarios pueden activar la funcionalidad con un cambio de configuración.

Además de los riesgos de privacidad, existen otros defectos potenciales. El sistema podría causar una alarma indebida si envía una advertencia de que alguien estuvo expuesto, cuando en realidad la otra parte vivía en el mismo edificio de apartamentos pero en unidades separadas. Bluetooth también es propenso a una variedad de fallas que pueden comprometer su confiabilidad y, en ocasiones, su seguridad.

Hay muchos detalles importantes que aún no están disponibles y son cruciales para comprender los riesgos de privacidad del sistema que Apple y Google están construyendo. En tiempos normales, podría ser un hecho aconsejar a las personas que opten por no participar. Dada la crisis de salud global presentada por la pandemia en curso, la llamada será mucho más difícil de hacer esta vez.

Publicación actualizada para corregir la información cargada desde el teléfono de alguien que da positivo.

![ESPN, otros canales propiedad de Disney regresan a YouTube TV [Updated] 11 ESPN, otros canales propiedad de Disney regresan a YouTube TV [Updated]](https://marketingdecontenido.top/wp-content/uploads/2022/05/1653566294_ESPN-otros-canales-propiedad-de-Disney-regresan-a-YouTube-TV-220x150.jpg)