Cisco está implementando correcciones para tres vulnerabilidades en su software de videoconferencia Webex que hizo posible que los intrusos espiaran las reuniones como un «fantasma», lo que significa poder ver, escuchar y más sin ser vistos por el organizador o cualquiera de ellos. los asistentes

Las vulnerabilidades fueron descubiertas por IBM Research y la Oficina del CISO de IBM, que analizó Webex porque es la herramienta principal de la empresa para reuniones remotas. El descubrimiento se produce cuando las rutinas de trabajo desde el hogar han impulsado un aumento de más de cinco veces en el uso de Webex entre febrero y junio. En su apogeo, Webex organizó hasta 4 millones de reuniones en un solo día.

Las vulnerabilidades hicieron posible que un atacante:

- Únase a una reunión como un fantasma, en la mayoría de los casos con acceso completo a capacidades de audio, video, chat y pantalla compartida

- Mantener una fuente de audio como un fantasma incluso después de haber sido expulsado por el líder de la reunión

- Acceda a los nombres completos, direcciones de correo electrónico y direcciones IP de los asistentes a la reunión, incluso cuando no estén admitidos en una sala de conferencias.

Cisco está en proceso de implementar una solución ahora para las vulnerabilidades, que se rastrean como CVE-2023-3441, CVE-2023-3471 y CVE-2023-3419. A continuación se muestra un video de demostración y una explicación más profunda:

IBM trabaja con Cisco para exorcizar fantasmas de Webex Meetings.

Manipulando el apretón de manos

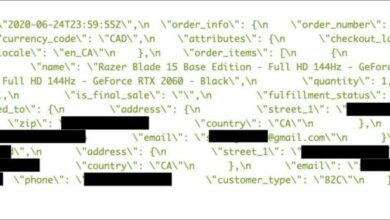

Los ataques funcionan al explotar el apretón de manos virtual que utiliza Webex para establecer una conexión entre los participantes de la reunión. El proceso funciona cuando un usuario final y un servidor intercambian mensajes de unión que incluyen información sobre los asistentes, la aplicación del usuario final, el ID de la reunión y los detalles de la sala de reuniones. En el proceso, Webex establece una conexión WebSocket entre el usuario y el servidor.

“Al manipular algunos de los campos clave sobre un asistente enviado a través de un WebSocket al unirse a una reunión, el equipo pudo inyectar los valores cuidadosamente elaborados que permiten que alguien se una como asistente fantasma”, escribieron los investigadores de IBM en una publicación publicada el miércoles. . “Esto funcionó debido al manejo inadecuado de los valores por parte del servidor y las aplicaciones cliente de otros participantes. Por ejemplo, inyectar valores nulos en los campos ‘Bloquear’ y ‘CB_SECURITY_PARAMS’ causó un problema».

En otra parte del informe, los investigadores escribieron:

Un actor malicioso puede convertirse en un fantasma al manipular estos mensajes durante el proceso de negociación entre la aplicación del cliente de Webex y el back-end del servidor de Webex para unirse o permanecer en una reunión sin ser visto por otros. En nuestro análisis, identificamos los valores específicos de la información del cliente que podrían manipularse durante el proceso del apretón de manos para hacer invisible al asistente en el panel de participantes. Pudimos demostrar el problema del asistente fantasma en MacOS, Windows y la versión iOS de las aplicaciones Webex Meetings y el dispositivo Webex Room Kit.

La única indicación que tendrían los participantes de que un fantasma se había colado en una reunión es un pitido cuando el fantasma se une. A veces, los líderes de la conferencia desactivan los tonos e incluso cuando los tonos permanecen encendidos, a menudo es difícil contar la cantidad de pitidos para asegurarse de que correspondan con la cantidad de asistentes.

También hay poca o ninguna indicación cuando alguien explota la vulnerabilidad que le permite permanecer en una reunión después de haber sido expulsado o despedido. Esto sucede a menudo cuando un líder organiza reuniones consecutivas con diferentes asistentes. En estos casos, el fantasma puede escuchar la reunión pero no tiene acceso a video, chat o pantalla compartida.

El informe del miércoles decía:

Incluso con las mejores prácticas, un anfitrión aún podría encontrarse en una reunión con un invitado que no es deseado y debe ser eliminado, ya sea alguien que haya interrumpido la reunión (por ejemplo, ‘Zoombombed’) o un participante que se alejó de su computadora y se olvidó de desconectarla. De cualquier manera, el anfitrión tiene el poder de expulsar a los asistentes, pero ¿cómo sabes que realmente se han ido? Resulta que con esta vulnerabilidad, es extremadamente difícil saberlo. Un atacante no solo podría unirse a las reuniones sin ser detectado o desaparecer mientras mantiene la conectividad de audio, sino que también podría simplemente ignorar la orden de expulsión del anfitrión, permanecer en la reunión y mantener la conexión de audio.

Los fantasmas pueden utilizar los exploits que permiten a los asistentes fantasmas para obtener información confidencial o patentada. La vulnerabilidad que permite a los atacantes obtener datos personales de los asistentes podría ser especialmente útil durante el cambio masivo de trabajo desde casa, ya que las redes domésticas a menudo no tienen las mismas defensas de seguridad que se encuentran en las instalaciones de trabajo. Las vulnerabilidades afectan al software Cisco Webex emitido antes del miércoles. Cisco tiene más detalles aquí, aquí y aquí.